随着企业信息化建设的不断深入,各大类主机操作系统、网络设备、安全设备、以及业务应用系统都在不断的增长;众多产品,不同厂家、不同型号的设备维护方法不一样,且都是基于某一个维度进行记录,导致不同的设备间无法进行关联分析,海量的日志无法有效管理,运维负担大;其次,当出现攻击行为,攻击者删除安全日志,安全事故事后也无法审计。

1.安全审计目标

从信息安全风险管理角度来看,针对各类系统的运行日志和用户网络、数据库访问行为的审计系统是信息安全保障体系中不可或缺的一部分,信息安全审计系统的目标包括:

1) 有效整合现有信息安全产品,形成统一的安全事件管理平台;

2) 通过全面的日志及行为分析,弥补现有各类技术产品在威胁分析、发现方面的不足;

3) 通过信息安全审计系统的部署满足相关法律、法规要求;

4) 为安全事故的责任追查、故障定位提供有力的技术手段。

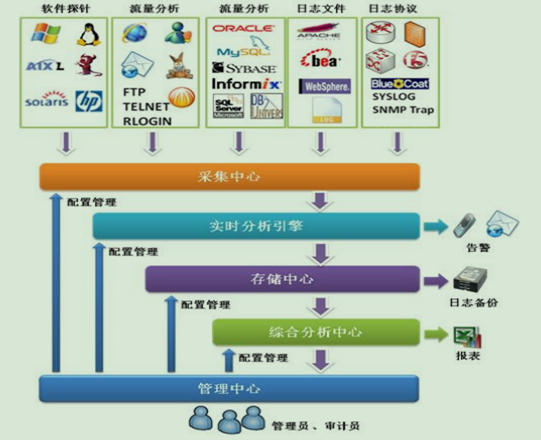

2.安全日志审计架构

2.1 数据采集:

2.1.1 Syslog系统日志

通过Syslog协议方式采集 :

Windows server 2000-2016各系统版本 :CentOS、RedHat、Debian、HP-UX、Solaris、FreeBSD、AIX等类Unix系统 ;

Cisco、HUAWEI、H3C、Juniper、F5、Radware等网络设备和安全设备

Vmware、KVM等虚拟化平台 ;

Apache、Tomcat、IIS、weblogic等应用中间件 ;

通过JDBC/ODBC接口方式采集 :

业务日志、防病毒日志等存放于数据库表内的日志.

2.1.2 应用系统日志

通过FTP方式定时采集

Web应用服务器、中间件系统、OA办公系统、CRM管理系统、行业专用业务系统等

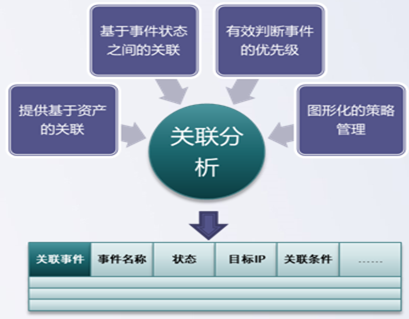

2.2 关联分析

2.3 告警监控

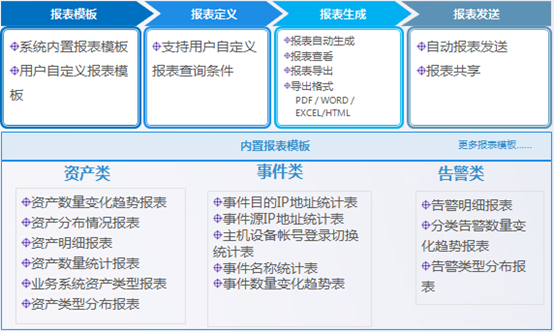

2.4 审计报表